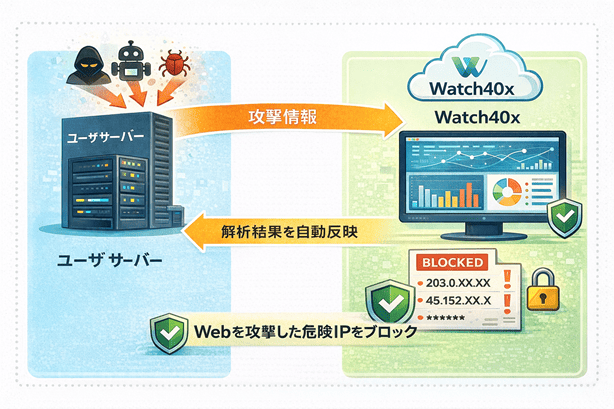

Watch40xとは

Watch40xは、404ログを基にWebアプリケーションへの探索攻撃を検知・可視化するセキュリティ分析システムです。

403エラー、404エラーを観測し取得したIPアドレス情報、URI、User-Agent等から悪意のあるIPの攻撃を判定します。

複数の国内企業のWebセキュリティシステムとして採用され、運用の手軽さとWeb攻撃の可視化に高い評価があります。

攻撃の可視化

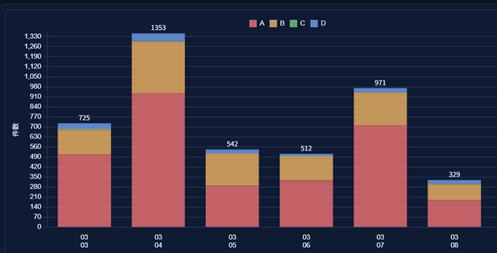

取得、解析した情報は攻撃度合を「A判定~D判定」にラベリングしさらに、攻撃目標(ファイル、フォルダ)の一覧、攻撃頻度のグラフ化により「見えない攻撃」を可視化し、危険なアクセスの兆候を把握できます。自動運用

危険と判断したIPアドレスは一定期間、htaccessにより自動で遮断され、Webサイトの防御につなげます。自動遮断では国内の有力通信会社、Google Bot、Ai botを遮断する事無く善意のユーザに配慮をした日本の状況にあわせた仕様です。

情報を守る

多くのWebサイトは攻撃の可視化ができていないため、Webオーナーや管理者が攻撃を受けていることに気づかないまま運用しているケースが少なくありません。攻撃を見える化すると想像を超える悪意のある攻撃にあっている事に気づきます。どのURLが狙われ、その手法が分かります。これにより、Web制作や運用で見直すべきセキュリティ上の課題を発見しやすくなり、担当者の判断力や対策スキルの向上にもつながります。

私たちの観測では小さな会社のWebサイトでも1日に500回を超える攻撃(探索)にあっています。

残念なことに、これはGoogleアナリティクスでは観測できません。だから気づけないのです。

悪意のあるIPの判定方法

Watch40xでは、Webサイトに対する不審なアクセスを観測し、その挙動から悪意のある可能性が高いIPアドレスを判定します。

ここで紹介している判定方法は一例であり、実際の判定では複数の観測情報やアクセスパターンを組み合わせて総合的に評価しています。単一の条件だけで危険IPを判定することはなく、複数の観測情報を組み合わせることで、誤判定を抑えながら不正アクセスの検出を行います。

判定は主にWebサーバーの403エラー、404エラーを基に不審なアクセス記録を判定します。

| 判定例 | 内容 |

|---|---|

| WordPressなど特定CMSの探索アクセス | 攻撃者は、WordPressなどのCMSの脆弱性を狙い、存在する可能性のあるファイルやフォルダへアクセスを試みます。たとえば /wp-admin/、/wp-login.php、/xmlrpc.php、/wp-content/plugins/、/wp-content/themes/ などへの接触は、サイトがWordPressでない場合でも探索行為をしてきます。 |

| 短時間に多数のURLへアクセス | 攻撃ツールは、人間では不可能な速度で多数のURLへアクセスします。数秒の間に多数のURLへ接触したり、存在しないページへ連続してアクセスしたり、フォルダ構造を機械的に探索するような挙動は、脆弱性スキャンや自動攻撃ツールによる可能性があります。 |

| 不自然なアクセスURL | 通常の利用ではアクセスしないURLへの接触も判定材料になります。たとえば .env、.git、/admin、/config、/backup、/phpmyadmin などは、設定ミスや管理ツール、機密ファイルを探す探索行為である可能性があります。 |

| User-Agentの特徴 | 自動攻撃ツールでは特定のUser-Agentが使用されることがあります。たとえば sqlmap、nikto、acunetix、nmap、python-requests、curl、wget などは判定の参考になります。また、User-Agentが空、極端に短い、意味のない文字列が並ぶなど、不自然なUser-Agentも自動アクセスの兆候として扱われます。 |

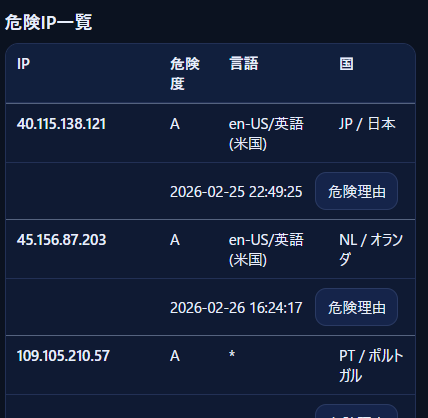

| 言語とアクセス元の国の差異 | User-Agentの言語とGeoIPやRDAPの国と大きく異なる。例えば言語は日本語に対して接続国は米国と言語と国が一致しない。 |

| 接続URLとリファラーが同じ | 404エラーにも関わらず接続URLとリファラーが同じである。 |

可視化できる情報

Watch40xの強みは、管理者が意味を理解できる形で可視化できる点にあります。攻撃件数の推移、危険IPの一覧、狙われたURLやキーワードを画面で確認できるため、Webサイトで何が起きているかを直感的に把握できます。

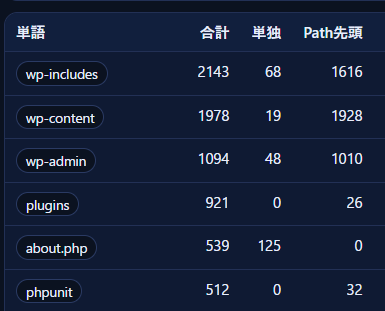

攻撃件数グラフでは、日ごとの増減やA・B・C・Dの判定傾向を確認できます。危険IP一覧では、どのIPが、いつ、どの国・言語圏から、どのような理由で危険と判断されたのかを追えます。URLキーワード分析では、wp-admin、wp-content、phpunit、.env など、攻撃者が何を探しているのかが見えてきます。

つまり、Watch40xで見えるのは単なるログではありません。攻撃の量、攻撃元、攻撃対象の3つを並べて確認できるため、攻撃の実態を現場感のある情報として理解できます。

攻撃件数の推移

日別の不審アクセス件数を表示しています。特定の日にアクセスが集中している場合、スキャンや自動攻撃ツールによる探索の可能性があります。

危険IP一覧

不審アクセスを行ったIPアドレスの一覧です。Watch40xではアクセス内容を分析し、IPごとに危険度を判定しています。

危険度はもちろんIPのアクセス挙動、危険な理由も表示可能です。

挙動を把握する事によりどのような攻撃を仕掛けてきたのかを把握できま、攻撃の流行を知り事ができます。

Web攻撃には流行となる辞書があり、その辞書に記載された内容をいち早くしる事ができます。

攻撃目標を知る

不審アクセスで観測されたURLを分解し攻撃目標となったファイル、フォルダを一覧表示します。

分解された情報から何が狙われ、どう守れば良いか!これを直感的に把握する事が可能です。WordPressなどの狙われやすいCMSの実行ファイルはもちろん、フォルダ名称を表示する事によりWebサイトの正しい構成を把握する事ができます。もちろんpluginsなどの攻撃対象になりやすいフォルダへのアクセス状況を確認する事もできます。

自動遮断

Watch40xでは、危険と判定したIPをWebサーバーの .htaccess に反映し、一定期間の自動遮断を行います。可視化だけで終わらず、防御まで自動化する点が大きな特徴です。

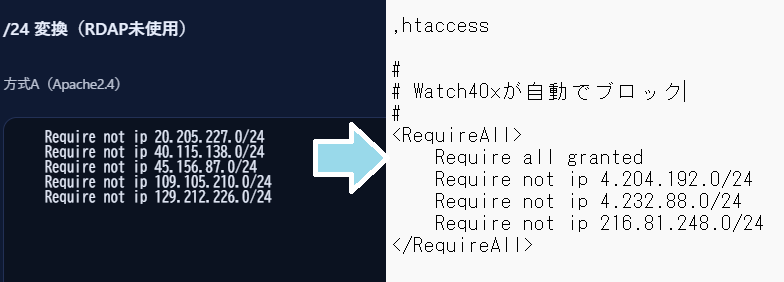

攻撃は同じIPから繰り返されるだけでなく、同一ネットワーク帯から連続して行われることもあります。そのため、Watch40xでは検出したIPを /24 単位に変換してブロック情報として出力し、Apacheのアクセス制御へ反映します。これにより、同一ネットワークからの継続的な探索や攻撃に対応しやすくなります。

一定期間の自動遮断は、攻撃の拡大防止、無駄なアクセス負荷の軽減、管理者の対応負担の削減に役立ちます。危険度の高いアクセスを早い段階で止めることで、被害が表面化する前の防御につなげることができます。

IDS(侵入検知システム)としてのWatch40x

IDSは Intrusion Detection System の略で、日本語では「侵入検知システム」と呼ばれます。ネットワークやサーバーへの不正アクセス、異常な通信、侵入の兆候を監視し、攻撃の発生を早期に把握するための仕組みです。

Watch40xは、Webサイト上で発生した不審なアクセスログを収集し、攻撃の兆候を分析して可視化します。どのIPが、どのURLを狙い、どのような頻度でアクセスしているかを把握できるため、Webサイトに特化したIDSとして理解しやすい構成になっています。

さらにWatch40xは、一般的なIDSの役割である「検知」と「可視化」に加え、危険IPの一定期間自動遮断まで行えます。つまり、見つけるだけでなく、その場で止める支援まで行う点が特徴です。Web攻撃の入口を早期に捉え、現場で使える形にしたIDSとして活用できます。

日本の主なサイバー攻撃・情報漏えい事件

サイバー攻撃による被害は海外だけの話ではありません。日本でも、大手企業、医療機関、社会インフラ、行政関連組織が繰り返し被害を受けています。実際の事例を年表で見ると、サイバー攻撃が継続的な経営リスクになっていることが分かります。

| 年 | 事件 |

|---|---|

| 2015 | 日本年金機構 情報漏えい 標的型メール攻撃により職員端末がマルウェアに感染し、内部ネットワークを経由して個人情報へアクセスできる状態となりました。氏名、基礎年金番号、生年月日、住所など約125万件の個人情報が流出し、日本の公的機関における大規模情報漏えい事件として社会問題化しました。事件後はネットワーク分離やメール対策など、公的機関全体のセキュリティ見直しが進む契機となりました。 |

| 2020 | NTTコミュニケーションズ 不正アクセス 社内設備への不正アクセスにより、少なくとも621社、後に追加で83社分の顧客関連情報が漏えいした可能性が公表されました。法人向けサービスに関わる情報が対象となったことで、企業間取引や通信インフラを支える事業者に対する攻撃の深刻さが強く認識されました。1社の侵害が多数の法人顧客に波及するリスクを示した事例です。 |

| 2022 | 大阪急性期・総合医療センター ランサムウェア攻撃により電子カルテを含む総合情報システムが停止し、救急受け入れ、外来診療、予定手術など病院運営に大きな支障が発生しました。医療情報システムの停止は診療そのものに直結するため、患者対応の遅延や医療現場の負荷増大など深刻な影響を与えました。サイバー攻撃が人命や地域医療体制にも影響することを示した代表的事例です。 |

| 2023 | 名古屋港コンテナターミナル ランサムウェア感染により名古屋港統一ターミナルシステム(NUTS)で障害が発生し、コンテナ搬出入や港湾物流に大きな影響が出ました。名古屋港は国内物流の重要拠点であるため、システム障害は流通や企業活動にも波及しました。サイバー攻撃が社会インフラや物流機能に直接影響することを明確に示した事例です。 |

| 2024 | KADOKAWA サイバー攻撃 6月8日に大規模なシステム障害が発生し、ニコニコ関連サービスの停止に加え、情報漏えいの可能性も公表されました。動画配信、会員サービス、関連事業に広く影響が及び、長期間にわたるサービス停止は利用者と事業の両面に大きな打撃を与えました。デジタルサービス企業がサイバー攻撃を受けた場合、ブランド、収益、ユーザー信頼にまで影響が広がることを示しています。 |

| 2025 | NTT Com 不正アクセス 2月に不正アクセスを確認し、3月5日に公表。内部システムを通じて法人向けサービス情報の一部漏えいの可能性が示されました。通信事業者や法人向け基盤サービスを担う企業が侵害されると、単一企業の問題にとどまらず、取引先や顧客企業側の情報管理にも影響が及ぶ可能性があります。近年もなお大規模事業者への攻撃が継続していることを示す事例です。 |

このように、サイバー攻撃は現在も続いており、企業規模や業種を問わず現実の脅威になっています。Webサイトへの探索アクセスや脆弱性確認の段階で早めに気づき、可視化して、必要なら遮断することが重要です。

AbuseIPDBとの連携

Watch40xは独自のセキュリティシステムに加え、AbuseIPDBと連携し悪意のあるIPアドレスの監視を行っています。

AbuseIPDBは、世界中の不正アクセスIP情報を収集・共有するセキュリティサービスです。

信頼性の高いIPレピュテーション基盤の一つとして広く利用されています。

Ai時代への対応

AI時代において、Webサイトの評価の仕組みは大きく変化しています。

AIは企業の専門性やWebサイトの価値を分析し、実質的に“格付け”を行うようになります。

この格付けを高めるためには、有用で専門性の高い情報をWebサイトに掲載することが重要です。

これらの情報は、AIにとって非常に価値の高い資産となります。

しかし、その貴重な情報を何の対策もせずに公開することは、高額ブランド品をセキュリティなしで店頭展示しているのと同じです。

改ざんや不正利用のリスクにさらされた状態では、情報の価値に疑問が生じます。

情報の信頼性は内容だけで決まるものではありません。

改ざん対策などにより情報を適切に保護していること自体も、その情報の重要性と信頼性を示す指標となります。

お問い合わせ先

株式会社リタ